Como usuarios de Internet, somos algo ingenuos. El 46,1 % de los internautas españoles cree en una Red cada día más segura. Así lo refleja el último ‘Estudio sobre la ciberseguridad y confianza de los hogares españoles‘, elaborado por el Observatorio Nacional de las Telecomunicaciones y de la Sociedad de la Información (ONTSI). Pero, en realidad, el año pasado se batieron todos los récords en ciberataques. De hecho, la mayoría (66 %) de los encuestados para ese sondeo sufrió algún problema de seguridad. Recibir correo electrónico no deseado está entre lo más habitual, aunque también crecen los casos de malware (virus informáticos u otros códigos maliciosos), la suplantación de identidad (phishing) en redes sociales y correo electrónico y el acceso sin consentimiento a los dispositivos. ¿Qué podemos hacer para protegernos de estos ciberataques? Lo primero, saber qué malos hábitos tomamos con nuestras contraseñas y que hacen que se lo pongamos más fácil a los ciberdelincuentes.

“A pesar de que ser conscientes de los riesgos y de cómo sus propias acciones tienen relación directa con las incidencias de seguridad, existe una tendencia a relajarse tanto en la utilización de herramientas de seguridad como en los hábitos prudentes”. ¿A qué se refiere el informe citado con esta advertencia en ciberseguridad? Usar redes wifi seguras tanto públicas como privadas, proteger los teléfonos móviles con claves de desbloqueo o aplicaciones antirrobo y tomar ciertas precauciones con el correo electrónico para evitar el phishing son algunas prácticas para no relajarse en este sentido. Pero hay más.

Qué hacemos mal con nuestras contraseñas

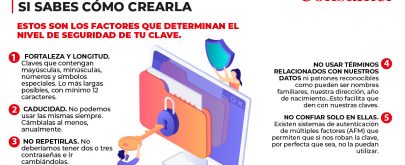

Una medida altamente recomendable es prestar atención a las contraseñas, la llave de acceso a todos nuestros datos personales. Y no lo hacemos. El Centro de Ciberseguridad Nacional de Reino Unido (NCSC) señala que solo un 15 % de los internautas recurre a métodos seguros, mientras que en el top ten de las claves más empleadas —y menos seguras— siguen estando la sucesión de números más sencilla (123456), otra más larga (123456789), las primeras letras del teclado (qwerty), la palabra “password”, o “contraseña”, o dígitos iguales (111111). Otras también muy frecuentes son el nombre propio o el de equipos de fútbol, grupos de música o personajes de ficción favoritos y hasta frases hechas como “iloveyou” (te quiero).

¿Te reconoces? Pues lo estás haciendo mal, muy mal. Puede que pienses que no eres importante para los hackers o que tengas dificultades para memorizar claves complejas y te decantes por estas u otras contraseñas como tu fecha de boda, una palabra sencilla en otro idioma, cualquier número de móvil, un lugar o el cumpleaños de alguno de tus hijos; claves todas ellas fáciles de hackear y que a menudo propagamos sin querer por las redes sociales. Tampoco es aconsejable usar las formadas a partir de la concatenación de varios elementos, como un nombre y el año de nacimiento (Jose1958).

Además de emplear contraseñas nada robustas, también caemos en hábitos muy poco recomendables como recuerdan desde el Instituto Nacional de Ciberseguridad (Incibe) y su Oficina de Seguridad del Internauta (OSI):

- compartir las claves: el postit con la contraseña pegada en el ordenador es un ejemplo clásico de lo que no se debe hacer. Una clave compartida por dos o más personas no es segura.

- emplear las contraseñas que nos vienen por defecto. Debemos cambiarla la primera vez que accedemos a una nueva cuenta o equipo por otra elegida por nosotros. Así evitamos el acceso no permitido.

- utilizar el recordatorio de contraseñas. Hacerlo, sobre todo en navegadores web, puede facilitar el acceso a personal no autorizado.

- usar la misma clave en diferentes servicios o reciclada (la misma cambiando algún carácter). “El robo de la clave en uno permitirá el acceso a todos”, recuerdan en el blog de la OSI. Y es que si la única contraseña que empleas para todos los servicios (correo, redes sociales, banca online…) se ve comprometida en tan solo uno de ellos, dejarás tu «casa» digital bien abierta a los ciberdelincuentes. Y ¡cuidado! Algunos servicios no almacenan nuestra contraseña de manera cifrada en sus servidores, por lo que involuntariamente la estamos compartiendo con estos servicios y cualquier persona que tenga acceso a esa base de datos puede averiguar nuestras credenciales y hacer uso de ellas. De ahí que sea vital no utilizar la misma clave. ¿Cómo podemos identificar estos sitios? Una pista: si al darnos de alta nos dicen cuál es nuestra clave o al clicar en «no recuerdo mi contraseña» la envían por email, en lugar de proporcionarnos un enlace para modificarla.

- no cambiarlas cada tres o seis meses. Hasta ahora, lo conveniente era variarlas con cierta periodicidad, según la importancia del servicio. Y se sigue recomendando. No obstante, investigaciones científicas recientes cuestionan las políticas de caducidad de las contraseñas, que obligan al usuario a pensar una nueva clave de acceso cada dos o tres meses y que, por lo general, resulta muy parecida a la anterior para no olvidarla. Hasta Microsoft se ha sumado a la eliminación de este sistema de seguridad. “Si una contraseña nunca se roba, no hay necesidad de que caduque”, dicen.

Imagen: kalhh

Cómo acceden los ciberdelincuentes a nuestras claves

Estos errores se lo ponen más fácil a los ciberdelincuentes, que no dudan en aplicar cualquier método para hacerse con nuestras contraseñas y conseguir lo que quieren. Los expertos de Entelgy Innotec Security resumen en cinco las formas más frecuentes con las que se las ingenian a través de la Red para robar nuestras claves:

- Fuerza bruta. El cibercriminal utiliza programas para probar contraseñas con combinaciones al azar hasta dar con la correcta, empezando por las más comunes. Y si esto no funciona, tratará de obtener alguna pista en los perfiles de redes sociales. Por ello, es recomendable configurar las opciones de privacidad de las redes que usemos, no compartir información personal de manera pública y evitar aceptar peticiones de amistad de personas desconocidas (por ejemplo, en Facebook), entre otros consejos que detallamos en este artículo.

- Ataque de diccionario. Un software se encarga de dar con la contraseña. Para ello tira de diccionario. Empieza por la “a” y sigue probando con palabras más complejas, una a una, hasta intentar con todas las que están incluidas en el diccionario. Si nuestra contraseña es una palabra reconocida (“lápiz”, “nube” o “chocolate”), acabará dando con ella.

- Spidering. Los ciberdelincuentes se aprovechan de una práctica muy desafortunada: crear contraseñas relacionadas con la vida personal o trabajo. En esta técnica se emplea una “araña” de búsqueda; es decir, un programa informático que recorre las páginas web, inspecciona su contenido, almacena la información relevante (como direcciones de emails, enlaces o datos de formularios) y, a continuación, recorre los enlaces de esa página, repitiendo el proceso con las siguientes páginas.

- Ataque de Keylogger. De forma inconsciente, el usuario instala un malware (keylogger) al acceder a un enlace o descargar un archivo de Internet. A partir de ese momento, el “programa” registra todas las pulsaciones que se hacen con el teclado, incluyendo las contraseñas, y se las envía a los ciberdelincuentes. Los keyloggers están diseñados para pasar desapercibidos, por lo que son difíciles de detectar. Un potente antivirus o cortafuegos actualizados o programas como Spybot o Malwarebytes te servirán de protección. Y el sentido común al navegar por la Red también funciona: borrar correos y mensajes que no sean para nosotros; no descargar contenido de páginas de dudosa credibilidad, ni clicar en enlaces; si el remitente es desconocido, no descargaremos los ficheros adjuntos al correo electrónico y, en caso de duda, comprobaremos todos los adjuntos con servicios como Virus Total; y, por supuesto, no instalar software pirata.

- Phishing. Los cibercriminales engañan a la víctima para que introduzca sus credenciales de inicio de sesión en un formulario fraudulento, al que el usuario ha accedido al hacer clic en un enlace enviado a través de correo electrónico, redes sociales o aplicaciones de mensajería instantánea. Este mensaje de phishing suplanta la identidad de una organización o empresa importante, de forma que el usuario cree que está en una página web en la que confía. La manera más sencilla de detectar el fraude es mediante la dirección URL, que será diferente de la real. Por ello, siempre conviene escribir la dirección del sitio que queremos visitar en el navegador en lugar de seguir un enlace, máxime cuando se trata de páginas delicadas (como el portal de un banco, por ejemplo). También es importante recordar que los bancos jamás piden información confidencial o datos personales vía correo electrónico.

Imagen: geralt

Qué pueden hacer con ellas

No siempre hay un fin económico para el robo de contraseñas. Dependerá, y mucho, del lugar al que la persona acceda con ellas, tal y como señalan en la OSI:

- Vandalismo. Puede acceder a nuestra cuenta de correo y leer, modificar o eliminar todo su contenido, o en una red social borrar los contactos o la información que aportamos en ella.

- Espionaje. Acceder a conversaciones privadas en redes sociales o mensajería instantánea, correos electrónicos o movimientos bancarios. Entre las motivaciones para hacer esto están la extorsión, el chantaje, el placer de inmiscuirse en la intimidad de los demás o el deseo de hacer daño revelando información personal.

- Suplantación de identidad. Se haría pasar por nosotros. Podría enviar correos en nuestro nombre o utilizar nuestra cuenta de correo para enviar spam; escribir posts y comentarios y publicar fotos y vídeos en nuestro nombre; y hasta modificar la contraseña para impedirnos entrar y utilizar el servicio. Nuestra reputación podría verse perjudicada y hasta podrían hacernos algún chantaje.

- Robo económico. La suplantación de identidad podría derivar en usar las contraseñas para hacer compras online y acceder a nuestra cuenta bancaria y realizar transferencias al cibercriminal.